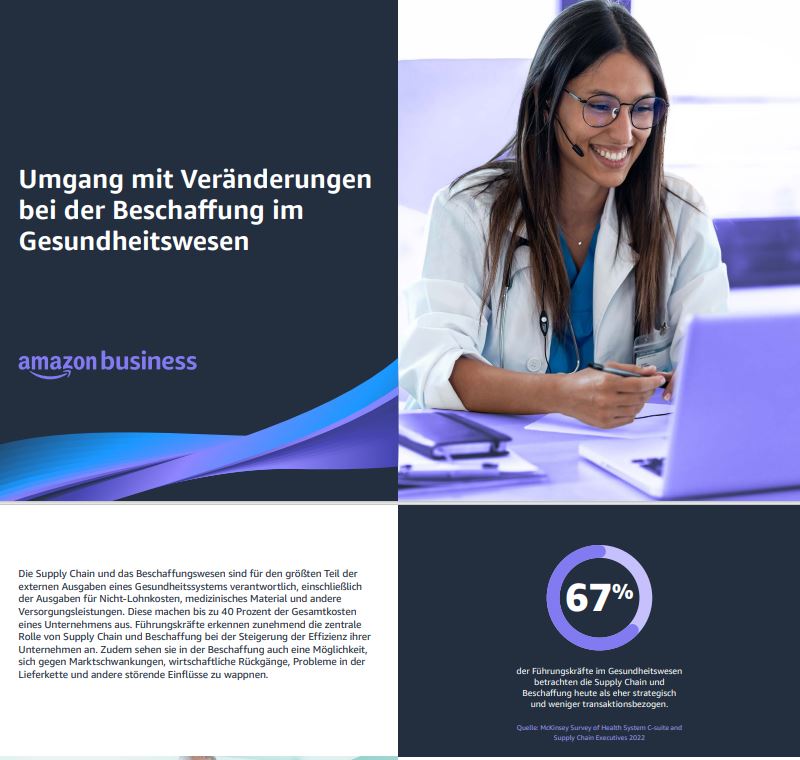

Umgang mit Veränderungen bei der Beschaffung im Gesundheitswesen

Die Supply Chain und das Beschaffungswesen spielen eine zentrale Rolle in den Gesamtausgaben des Gesundheitswesens und machen bis zu 40 % der Kosten eines Unternehmens aus. Führungskräfte erkennen zunehmend, dass eine optimierte Beschaffung nicht nur Effizienzsteigerungen ermöglicht, sondern auch hilft, sich gegen wirtschaftliche Unsicherheiten, Lieferkettenprobleme und Marktschwankungen abzusichern. Weitere Details und Strategien zur Bewältigung dieser